반응형

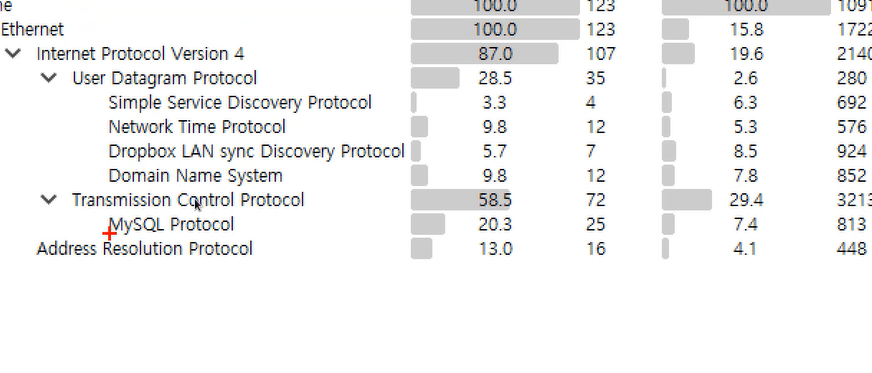

Protocol Hierarchy 확인

웹 서비스가 아니기 때문에 다른 것이 없고, Mysql protocol이 있는 걸 확인 가능.

conversation TCP 정보 확인

176에서 137로 3306 포트로 패킷 날리고 있음.

바이트를 확인 해보면 공격이 성공한 패킷은 바이트가 조금 큰 것을 확인 가능

=> 즉 크기가 큰 패킷을 Mysql에 날렸다면 의심 가능.

mysql로 필터하면 패킷이 나옴

패킷에 버전 정보가 나와있는 것이 확인 가능.

mysql로도 필터링 가능

mysql.version => 버전 정보 담은 패킷

mysql.query => 쿼리 날린 것이 있다면 쿼리 정보 확인 가능.

반응형

'Security' 카테고리의 다른 글

| [Webhacking] (cookie, session) (0) | 2021.09.16 |

|---|---|

| [Webhacking] 기초 지식 (0) | 2021.09.16 |

| Nikto 패킷 분석 사례 (0) | 2020.09.06 |

| 침해사고 샘플분석 2 (패킷에서 war 파일 추출) (0) | 2020.09.05 |

| 침해사고 샘플 분석 1 (2) | 2020.09.04 |